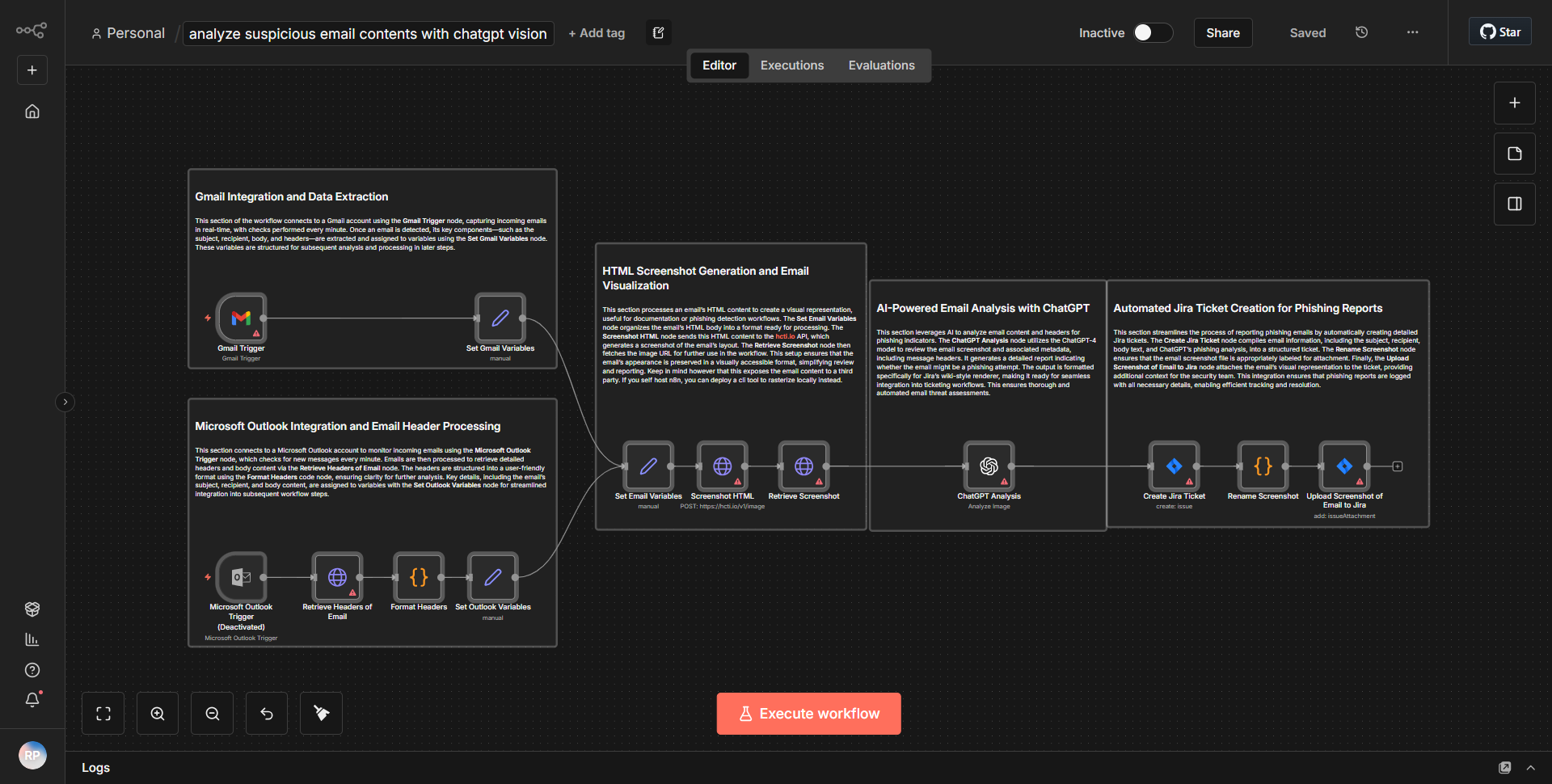

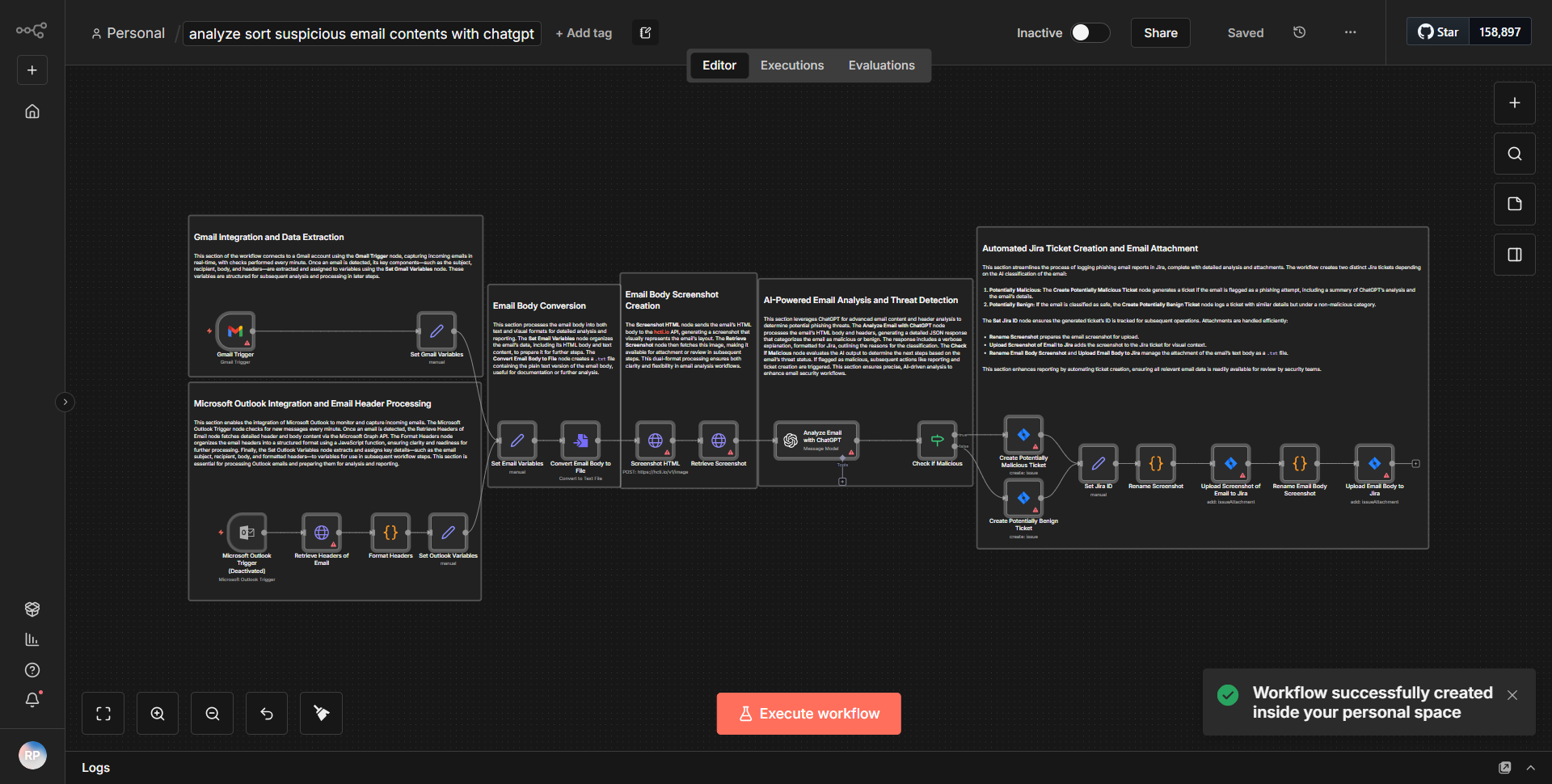

Untersuchen Sie potenziell schädliche E-Mail-Inhalte mit ChatGPT Vision

Verwendet Text- und Bildbewertung (ChatGPT Vision), um potenziell schädliche E-Mails zu bewerten. Erfasst Screenshots, untersucht Kopfzeilen und Inhalte und identifiziert Phishing-Versuche.

Wie es funktioniert

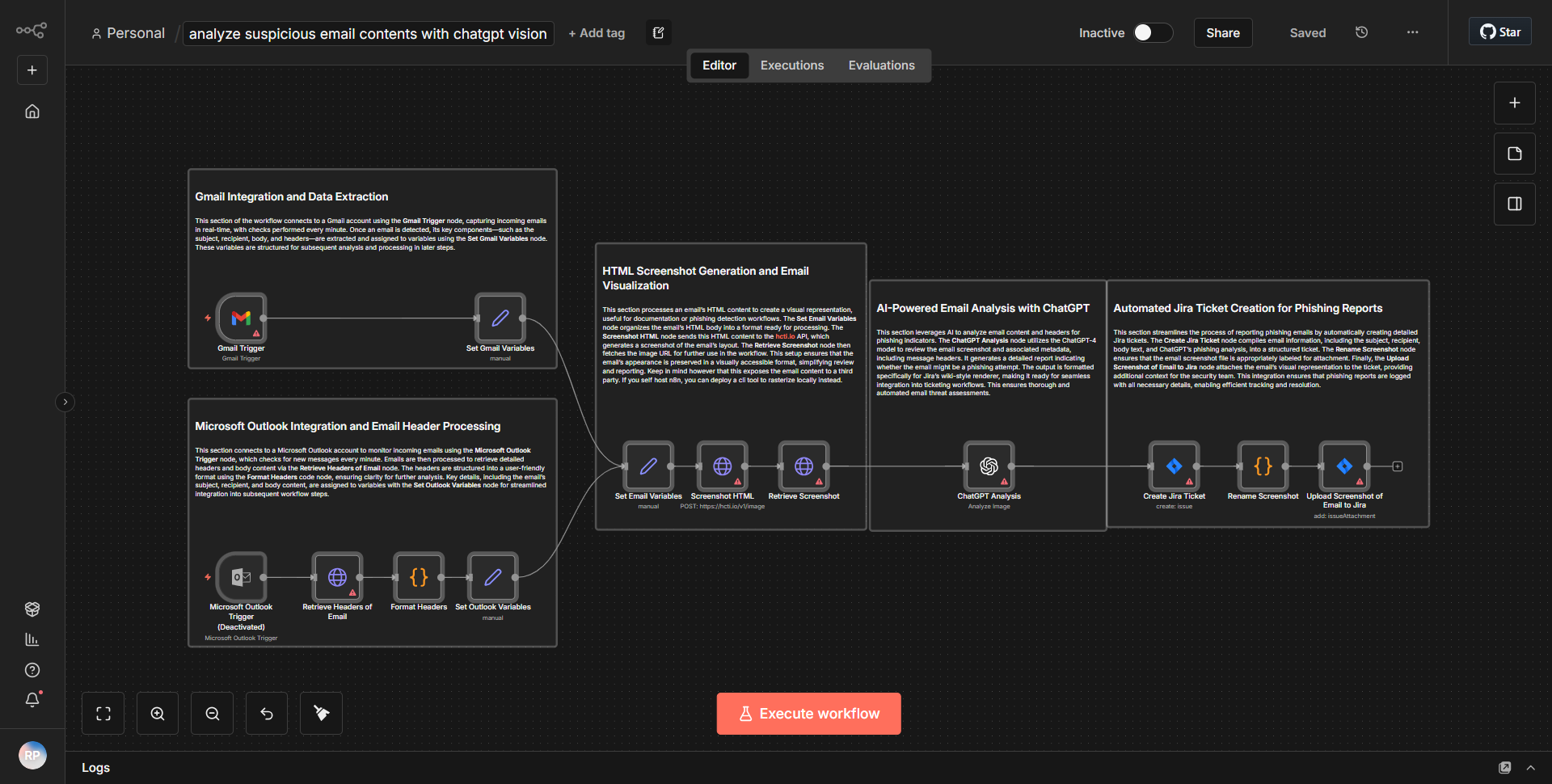

Der Workflow mit dem Titel „Potenziell bösartige E-Mail-Inhalte mit ChatGPT Vision untersuchen“ dient der Analyse verdächtiger E-Mails durch Nutzung der Text- und Bildbewertungsfunktionen von ChatGPT Vision. Der Workflow beginnt mit einem E-Mail-Trigger, der aktiviert wird, wenn eine neue E-Mail empfangen wird. Der erste Knoten erfasst den E-Mail-Inhalt, einschließlich Kopfzeilen und Textkörper. Diese Informationen werden dann über eine Reihe von Knoten verarbeitet, die bestimmte Aufgaben ausführen.

1. E-Mail-Trigger:

Der Workflow beginnt mit einem E-Mail-Trigger, der auf eingehende E-Mails wartet. Sobald eine E-Mail erkannt wird, erfasst sie relevante Details wie Absender, Betreff und Textinhalt.

2. E-Mail-Header extrahieren:

Der nächste Knoten extrahiert die E-Mail-Header zur weiteren Analyse. Dieser Schritt ist entscheidend, um potenzielle Spoofing- oder Phishing-Versuche anhand der Absenderinformationen zu identifizieren.

3. Screenshot aufnehmen:

Es wird ein Screenshot der E-Mail erstellt, um alle verdächtigen Elemente visuell zu beurteilen, die im Text allein möglicherweise nicht erkennbar sind. Dieses Bild wird in den folgenden Schritten analysiert.

4. Textanalyse mit ChatGPT Vision:

Der Textkörper der E-Mail wird an den ChatGPT Vision-Knoten gesendet, der den Inhalt auf potenziell schädliche Phrasen, Links oder Anhänge prüft, die auf Phishing hinweisen könnten.

5. Bildanalyse mit ChatGPT Vision:

Gleichzeitig wird der erfasste Screenshot zur Bildanalyse an einen anderen ChatGPT Vision-Knoten gesendet. Dieser Knoten sucht nach visuellen Hinweisen, die auf eine böswillige Absicht hinweisen könnten, etwa irreführende Logos oder verdächtige Links.

6. Entscheidungsknoten:

Nachdem sowohl die Text- als auch die Bildanalyse abgeschlossen sind, wertet ein Entscheidungsknoten die Ergebnisse aus. Wenn eine der Analysen auf eine potenzielle Bedrohung hinweist, löst der Workflow eine Warnung aus oder ergreift vordefinierte Maßnahmen, z. B. die Benachrichtigung des Benutzers oder das Blockieren der E-Mail.

7. Endgültige Ausgabe:

Der Arbeitsablauf endet mit der Protokollierung der Ergebnisse der Analysen und aller ergriffenen Maßnahmen, um sicherzustellen, dass alle relevanten Informationen zur späteren Bezugnahme aufgezeichnet werden.

Hauptmerkmale

- Umfassende E-Mail-Analyse:

Der Workflow kombiniert Text- und Bildbewertungen und ermöglicht so eine gründliche Bewertung potenziell schädlicher E-Mails.

- Echtzeiterkennung:

Durch die Verwendung eines E-Mail-Triggers kann der Workflow sofort auf eingehende Bedrohungen reagieren und so die Sicherheitsmaßnahmen verbessern.

- Phishing-Identifizierung:

Die Integration von ChatGPT Vision ermöglicht eine erweiterte Erkennung von Phishing-Versuchen sowohl durch Text- als auch visuelle Hinweise.

- Automatisierte Warnungen:

Der Entscheidungsknoten ermöglicht automatisierte Reaktionen auf verdächtige E-Mails und verbessert so die Effizienz beim Bedrohungsmanagement.

- Protokollierung und Berichterstattung:

Der Workflow protokolliert alle Aktionen und Ergebnisse und erleichtert so die einfache Überprüfung und Analyse vergangener Vorfälle.

Tools-Integration

- n8n Email Trigger Node:

Erfasst eingehende E-Mails und deren Details.

- n8n-Funktionsknoten:

Wird zum Extrahieren von E-Mail-Headern und zum Verarbeiten von Daten verwendet.

- ChatGPT Vision Node:

Wird sowohl für die Text- als auch für die Bildanalyse verwendet und bewertet den Inhalt und die visuellen Elemente der E-Mail.

- n8n Decision Node:

Wertet die Ergebnisse der Analysen aus, um die nächsten Schritte basierend auf identifizierten Bedrohungen zu bestimmen.

- n8n-Protokollierungsknoten:

Zeichnet die Ergebnisse und Aktionen auf, die während des gesamten Workflows durchgeführt wurden.

API-Schlüssel erforderlich

Für die Funktion dieses Workflows sind keine API-Schlüssel oder Authentifizierungsdaten erforderlich. Alle Knoten arbeiten innerhalb der n8n-Umgebung, ohne dass externe API-Integrationen erforderlich sind.